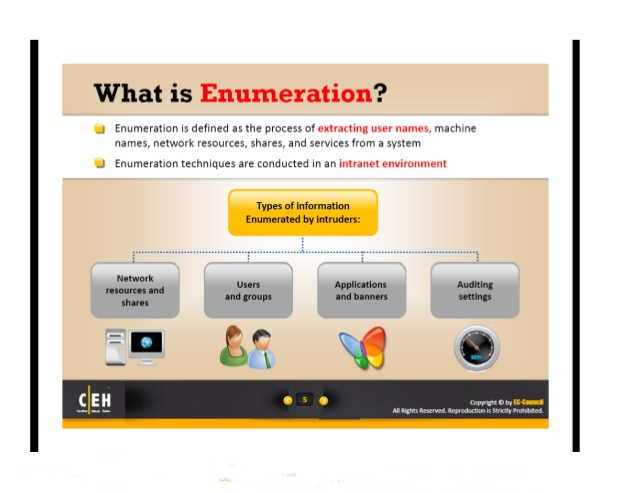

با سلام خدمت تمامی علاقمندان هک، تست نفوذ و امنیت. در پست های قبلی در مورد دلایل اهمیت مقوله امنیت اطلاعات در کشورمان صحبت کردیم و گفتیم که در حال حاضر باید در تمامی زیمنه ها ( وب، شبکه، برنامه نویسی و … ) دید امنیتی داشت. امروز مجموعه ای رو جمع آوری کردیم که…ادامه مطلب ادامه مطلب

دوره مهارت های سامورایی ویژه تست نفوذ و امنیت – قسمت اول

03

08